통합보안(zero trust) 플랫폼으로 지속적 비즈니스 성장 및 보안 강화

소개

안전하고, 신뢰할 수 있는 비즈니스 환경 구축을 위해 ‘신뢰하지 않고 항상 재검증한다.’라는 것에 바탕을 둔 통합보안 플랫폼

Key Value

-

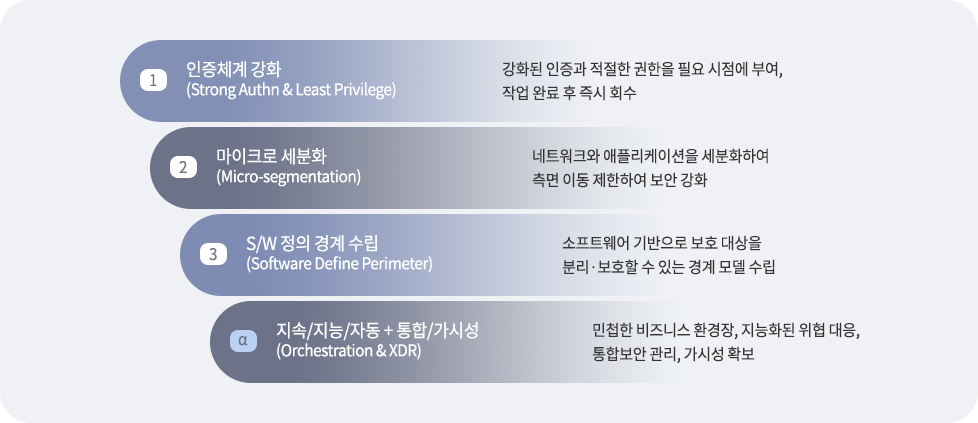

- 1. 인증체계 강화

(Strong Authn & Least Privilege) -

- - 강화된 인증과 적절한 권한을 필요 시점에 부여, 작업 완료 후 즉시 회수

- 1. 인증체계 강화

-

- 2. 마이크로 세분화

(Micro-segmentation) -

- - 네트워크와 애플리케이션을 세분화하여 측면 이동 제한하여 보안 강화

- 2. 마이크로 세분화

-

- 3. S/W 정의 경계 수립

(Software Define Perimeter) -

- - 소프트웨어 기반으로 보호 대상을 분리·보호할 수 있는 경계 모델 수립

- 3. S/W 정의 경계 수립

-

- 4. 지속/지능/자동 + 통합/가시성

(Orchestration & XDR) -

- - 민첩한 비즈니스 환경장, 지능화된 위협 대응, 통합보안 관리, 가시성 확보

- 4. 지속/지능/자동 + 통합/가시성

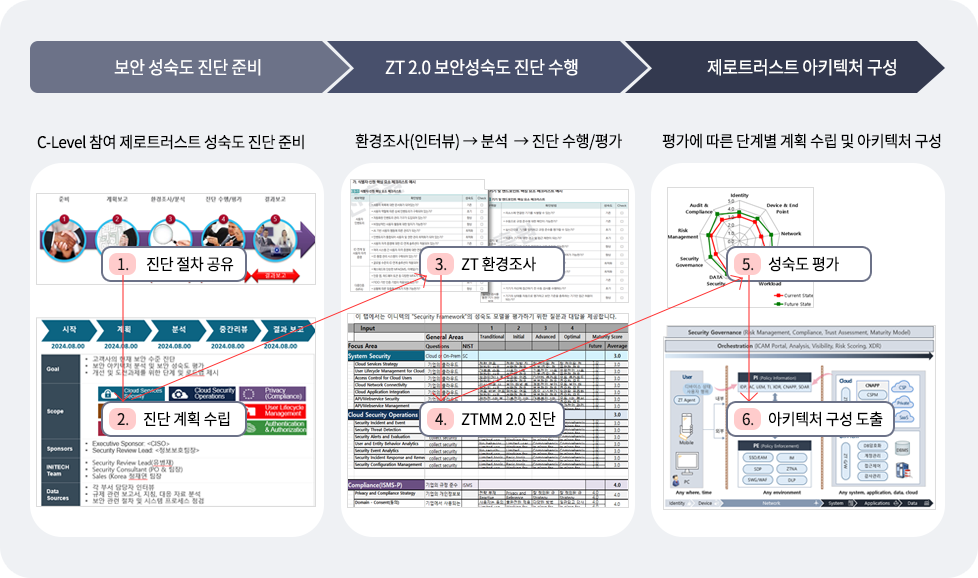

아키텍처 구성

제로트러스트 2.0 가이드 라인 기반 보안 성숙도 평가를 통한 아키텍처 구성안 도출

제로트러스트 프로세스

전사 IT인프라 및 비즈니스 프로세스를 포함하여 우선순위에 따른 단계적 Zero Trust 적용

-

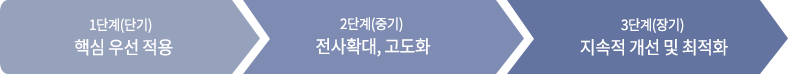

- 1단계(단기)

핵심 우선 적용 -

- - ZT 전략 수립 및 로드맵 작성

- - 보안 프레임웍 구축

- - 핵심 시스템 우선 적용 및 구축

- - 변화관리 운영

- 1단계(단기)

-

- 2단계(중기)

전사확대, 고도화 -

- - 전사 IT 및 비즈니스 프로세스로 확대

- - 보안 자동화 및 오케스트레이션 강화

- - 지속적인 모니터링 및 분석 체계 고도화

- - 외부 위협 정보 및 취약점 연계

- 2단계(중기)

-

- 3단계(장기)

지속적 개선 및 최적화 -

- - 신규 기술 및 위협에 대한 모니터링 및 대응

- - 제로트러스트 모델의 지속적인 개선 및 최적화

- - 보안 운영 효율성 향상 및 자동화 수준 고도화

- 3단계(장기)

기대효과

-

- 비즈니스 민첩성 향상

-

- - 유연하고 확장 가능한 보안 모델 모바일 및 클라우드 환경 접근 및 데이터 보호

- - 안전신속한 서비스 개발 및 배포

- - 신속한 서비스 개발 및 배포 DevOps와의 통합을 통한 자동화, 민첩성 확보

-

- 운영 효율성 증대

-

- - 보안 관리 자동화

정책, 접근통제의 자동화를 통해 업무 효율 증대 - - 보안투자 효율성 증대

경제 보안 의존도↓, 실제 위협 대응 투자↑ - - 자율 규제 준수 용이성 확보

포괄적인 접근 통제, 감사로그 확보로 규제 대응

- - 보안 관리 자동화

-

- 보안 강화

-

- - 보안 공격 대응 향상

지속적 검증 및 모니터링, 권한 최소화, 세분화 - - 내부 위협 방지

사용자 행위 분석(UBA), 다중 인증(MFA) - - 데이터 보호 강화

데이터 통제 및 강화된 암호화를 통해 보안 강화

- - 보안 공격 대응 향상

문의하기

- 금융 ㅣ

- 정재연 팀장

- 공공 ㅣ

- 이상목 팀장

- 기업 ㅣ

- 이진영 팀장